Se blocco un IP, lattaccante può aggirare il blocco prendendo un nuovo IP o utilizzando un proxy. È possibile vietare in base allindirizzo MAC? Desidero bloccare a livello di server web in modo che gli utenti indesiderati non creino traffico non necessario al sito.

Lindirizzo MAC viene inviato come parte della richiesta HTTP?

Commenti

- Stai chiedendo specificatamente se bloccare le richieste HTTP sul server web? filtrare laccesso a un punto wifi? altro tipo di rete? La domanda non è molto chiara.

- @Avid: Sì Richiesta HTTP sul server web

- Puoi bloccare in base allindirizzo MAC, ma non posso ' immaginare come potrebbe aiutare tu. Lindirizzo MAC sarebbe quello del tuo router. Gli indirizzi MAC sono una cosa LAN, non una cosa di Internet.

- @fabianhjr: Done 🙂

Risposta

No, lindirizzo MAC non viene inviato nelle intestazioni. Difficile, potresti voler controllare: https://panopticlick.eff.org/

Risposta

In breve , la risposta è no , di solito non puoi “t bloccare in base allindirizzo MAC. E se potessi, sarebbe inutile. Per capire perché, devi sapere una cosa o due su come funziona Internet.

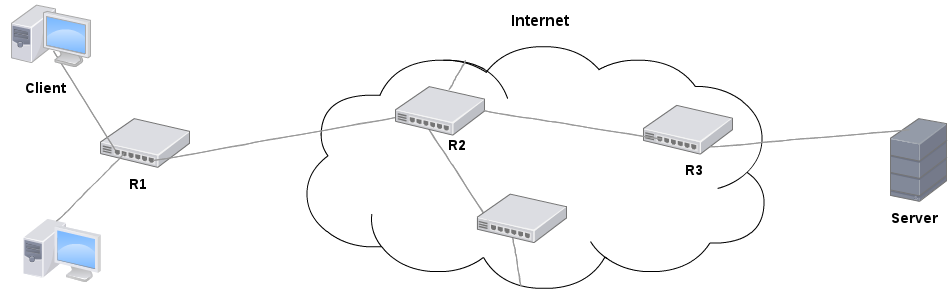

La comunicazione tra i dispositivi viene comunemente eseguita tramite il protocollo Ethernet (wiki) e nonostante lorigine e la destinazione essendo identificato dallIP, la comunicazione effettiva avviene tramite MAC. Immagina la seguente rete:

Se il client vuole inviare un pacchetto al server, prima controlla se il server si trova nella stessa sottorete No, il server ha un IP 10.x e il client 192.168. x IP Il client lo invia quindi al suo router, R1, nella speranza che sarà in grado di inoltrarlo a destinazione. Il pacchetto contiene:

Source IP: 192.168.1.100 (belongs to: Client) Destination IP: 10.1.1.1 (belongs to: Server) Source MAC: 01:01:01:02:02:02 (belongs to: Client) Destination MAC: 02:01:01:02:02:02 (belongs to: R1) Quindi R1 è come “Oh, quellIP è da qualche parte su Internet”. Cambia lIP di origine nellIP pubblico (in modo che il server possa inviare un pacchetto indietro) e lo inoltra a R2. Il pacchetto ora contiene:

Source IP: 172.16.1.1 (public IP from R1) Destination IP: 10.1.1.1 (belongs to: Server) Source MAC: 02:01:01:02:02:02 (belongs to: R1) Destination MAC: 03:01:01:02:02:02 (belongs to: R2) Come puoi vedere, lIP di destinazione non cambia, ma gli indirizzi MAC cambiano ogni volta che viene inoltrato (da un router) in base al router a cui viene inoltrato e da quale router proviene.

In futuro, R2 non manometterà nessuno degli IP come R1 ha fatto perché non è un router NAT (come la maggior parte dei consumatori ha). R2 si limiterà a inoltrare il pacchetto.

Alla fine, il server sarà in grado di vedere solo lindirizzo MAC da R3. Perché la comunicazione funzioni, è tutto ciò che deve sapere oltre allIP originale da R1. (Quando un pacchetto di risposta ritorna a R1, altre cose assicurati che il pacchetto trovi la sua strada verso il client.) Se vuoi sapere perché non tutta la comunicazione è semplicemente basata su MAC, dai unocchiata a questa domanda su serverfault .

Uneccezione a questo è quando il client si trova allinterno della stessa LAN del server. Come ho già detto, il client confronta prima la sottorete IP di se stesso e la destinazione. Se è lo stesso (es. 192.168.1.101 e 192.168.1.44, quando su una sottorete / 24), la comunicazione è basata sullindirizzo MAC. Il client trasmetterà un messaggio sulla LAN, chiedendo il MAC appartenente al server “s IP, quindi inviarlo a quel MAC. Il pacchetto conterrà ancora lIP di destinazione, ma non cè alcun router tra i due. (Potrebbe esserci, ma fungerà da switch o hub, non da router). Probabilmente questo non è lo scenario che avevi in mente.

Se potessi determinare il MAC, sarebbe una grave violazione della privacy. Poiché il tuo indirizzo MAC probabilmente ti identifica in modo univoco sul globo, le reti pubblicitarie non avrebbero problemi a rintracciarti, anche senza cookie di tracciamento o altri metodi.

Blocco un utente malintenzionato tramite MAC equivale a bloccarlo con il cookie perché è controllato dal client. Attualmente non è quasi mai cambiato perché non cè quasi mai un motivo per farlo, ma se potessi determinare e bloccare un aggressore tramite MAC, potrebbe semplicemente cambiarlo. Un indirizzo IP deve essere riconosciuto a livello globale per essere instradabile, ma un MAC non ha questo problema.

Inoltre, un utente malintenzionato potrebbe bloccare i client di cui conosce il MAC falsificando quellindirizzo MAC e quindi attivando il blocco. A chiunque utilizzi realmente quellindirizzo MAC sarebbe vietato lutilizzo del servizio.

Conclusione: Se fosse possibile sarebbe piuttosto inefficace e introducendo una vulnerabilità DoS, ma dal momento che non puoi fare in modo che il client invii il MAC insieme alle intestazioni HTTP o qualcosa del genere, non è possibile al di fuori della stessa LAN.

Risposta

Gli indirizzi MAC di origine (livello 2) mostreranno solo l ultimo router per inoltrare il pacchetto.

Commenti

- Come addendum: a volte gli ISP ' limitano il numero di utenti a uno o più punti finali. Tuttavia, questo può essere facilmente aggirato configurando il router interno o, come ha detto @AviD, cambiando lindirizzo MAC.

Rispondi

Non sono sicuro a cosa si riferisca questa domanda: blocco delle richieste HTTP sul server web? Filtraggio dellaccesso a un punto wifi? Firewall e instradamento?

Ma a prescindere, se puoi o non puoi bloccare in base allindirizzo MAC, una domanda migliore è dovresti bloccare.

E la risposta semplice è: No .

In poche parole, gli indirizzi MAC possono essere facilmente modificati e / o falsificati e sono completamente sotto il controllo dellutente finale (ok, quasi completamente ). Quindi, non ha senso provare a implementare qualsiasi tipo di controllo basato su questo.

Commenti

- Come puoi cambiare un MAC Indirizzo senza cambiare la scheda di rete?

- @Geek – è possibile modificare lindirizzo MAC con il software, che dipende dal sistema operativo. Ad esempio, in Windows è presente una chiave di registro che contiene lindirizzo MAC, su * nix viene eseguita tramite il comando " ifconfig ". Tuttavia, alcune schede consentono di cambiare lindirizzo hardware stesso.

- @Geek: la maggior parte delle schede di rete supporta limpostazione manuale di un indirizzo contraffatto. Cioè " Indirizzo gestito ". Anche tramite le impostazioni del sistema operativo, a seconda.

Rispondi

sì, puoi. Utilizza un elenco di accesso Mac su uno switch …

Commenti

- Leggi interamente la domanda. La tua risposta si applica a una LAN, ma puoi ' semplicemente bloccare qualsiasi indirizzo MAC nel mondo con questo interruttore. Inoltre, questo è già stato trattato nella mia risposta.